La autenticación biométrica es un método de verificación de identidad que utiliza rasgos únicos, como la huella digital, el iris e incluso la voz, para autorizar accesos físicos y digitales. A nivel empresarial, es una herramienta estratégica para reducir fraudes, cumplir regulaciones y mejorar la experiencia del cliente en materia de seguridad.

Como se verá en este artículo, más allá de la estandarización de los datos biométricos, éstos no dejan de ser considerados por las leyes nacionales e internacionales como datos personales. Por este motivo, empresas, profesionistas y autoridades deben realizar el tratamiento de esta información bajo ciertas condiciones.

Descubre en este artículo cuáles son las obligaciones de una organización para el tratamiento de la autenticación biométrica a nivel empresarial, fenómeno que, según Statista, está valuado en unos US$ 34,500 millones y se prevé que siga creciendo de aquí en más.

Índice de temas

Métodos de autenticación biométrica más utilizados

Anteriormente, la autenticación biométrica era un fenómeno únicamente experimentado a través de la pantalla grande, en películas de espías. Hoy, el mapeo de huellas dactilares, el reconocimiento facial y el escaneo de retina han entrado en nuestra vida cotidiana y se engloban dentro de las tecnologías biométricas.

De acuerdo con Statista, estos son los métodos de autenticación biométrica más usados en Estados Unidos. Gracias a la incorporación de estas tecnologías en smartphones y aplicaciones como billeteras digitales, las selfies son el dato biométrico más utilizado para comprobar su identidad antes de acceder a información sensible.

Las personas buscan métodos de autenticación más seguros en una realidad en la que el robo de contraseñas alfanuméricas no para de crecer. Según el Foro Económico Mundial, un 72% de los encuestados reporta un aumento en los riesgos cibernéticos organizacionales, siendo el ransomware la más preocupante.

¿Qué es la autenticación biométrica?

De acuerdo con el Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales (INAI) de México, los datos biométricos son “las propiedades físicas, fisiológicas, de comportamiento o rasgos de la personalidad, atribuibles a una sola persona y que son medibles”.

A modo complementario, la Unión Europea en el marco de la protección de los datos personales, define como dato biométrico a “los datos personales obtenidos a partir de un tratamiento técnico específico” que definen las características físicas, fisiológicas y conductuales de una persona; a fin de identificarla.

Cómo funcionan los datos biométricos

¿Sabías que la cultura china fue la primera en utilizar las huellas dactulares como método para autenticar un documento? Así lo afirma Pía Mistretta en su video publicado por este medio en YouTube. Estos registros tuvieron lugar en entre el 221 y el 206 A.C, hace muchos siglos atrás.

En México se estima que más del 70% de la población utiliza información biométrica para identificarse digitalmente y realizar transacciones cotidianas en la banca movil y distintos servicios del gobierno. Para llevar a cabo esta autenticación, es necesario que los individuos pasen por esta serie de pasos:

- Pre‑registro: aportar previamente la información que la identifica (nombre, ID) para vincular su identidad civil con su futura plantilla biométrica

- Captura: tomar la muestra biométrica (lector de huellas, cámara/firma digital) para leer el rasgo físico o conductual

- Digitalización y cifrado: convertir la muestra en datos digitales y encriptarla para protegerla durante el procesamiento y almacenamiento

- Generación de plantilla: Extraer rasgos distintivos (características) para crear un registro/plantilla (un resumen matemático, no una foto exacta del rasgo)

- Almacenamiento seguro: guardar la plantilla asociada al registro de la persona. En este paso no es necesario conservar la imagen cruda, basta con los datos encriptados

Finalmente, cuando una persona quiera autenticarse, volverá a presentar sus datos biométricos para que el sistema analice una nueva muestra en el momento. Esta comparación entre datos obtenidos y la muestra actual es conocida como comparación probabilística: si la similitud supera un umbral, el sistema verificará la identidad.

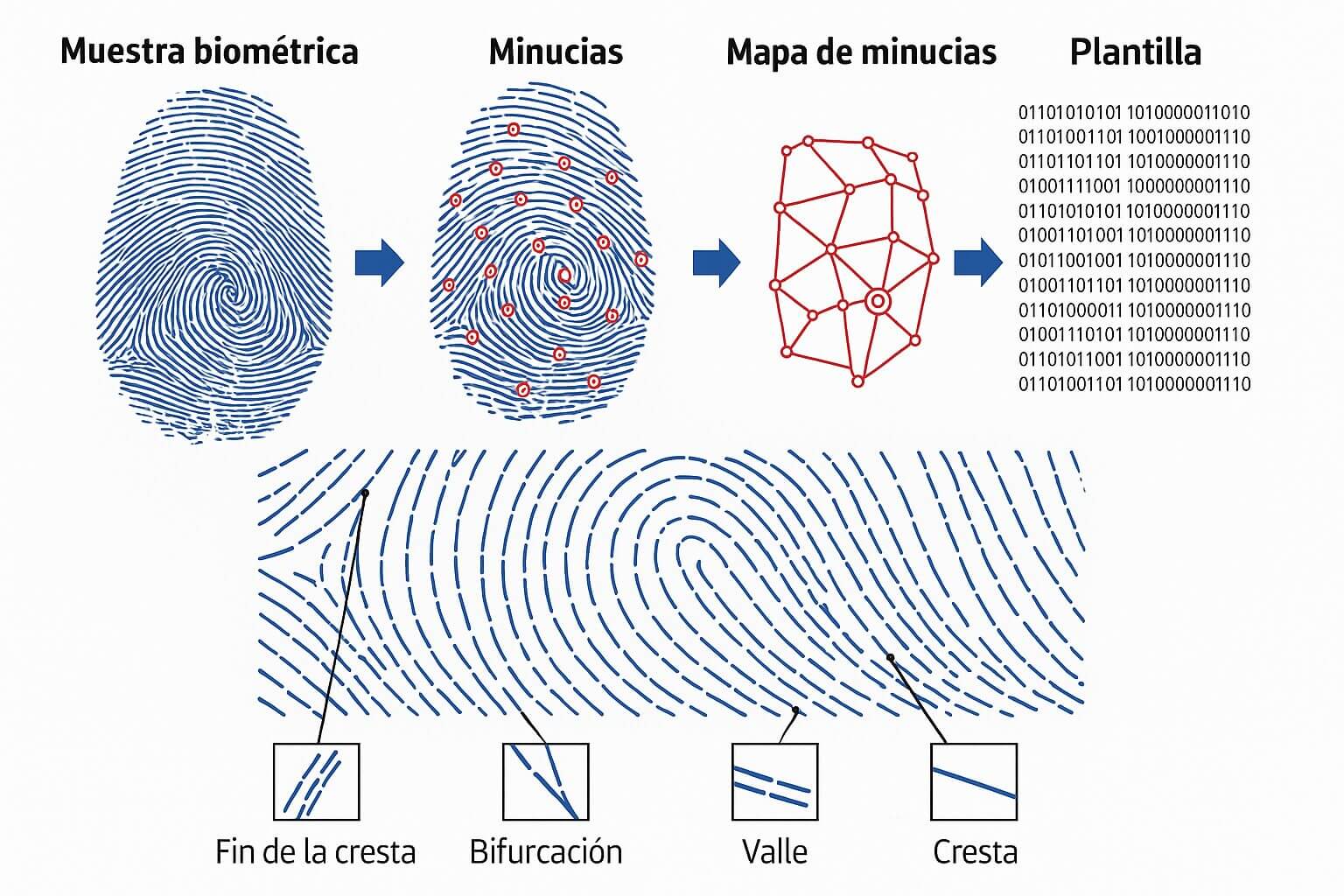

Cómo se transfoma la huella dactilar a datos biométricos

Más allá de la evolución actual de la autenticación biométrica, las huellas dactilares son el método más antiguo y que mejor aplica para describir cómo funciona este procedimiento tecnológico. Según el INAI de México, las huellas del dedo son únicas porque se forman a partir de la superficie desigual de la piel de los dedos de la mano.

Esta superficie es única para cada persona y las distintas protuberancias se identifican de varias formas: crestas, valles y bifurcaciones. Cuando esta huella se registra en un software de reconocimiento, ésta aparece como una serie de líneas oscuras, que representan las crestas; y de líneas blancas, que representan los valles.

Estas minucias (bifurcaciones y terminaciones de las crestas) son recolectadas por el software, que las utilizará para desarrollar la plantilla digital. El sistema establece un mapa de minucias que transforma huellas en datos (1 y 0) y los pone en relación con una base de datos algorítmica repleta de otras minucias registradas.

De este modo, cuando una computadora necesite garantizar la autenticidad de una persona, deberá comparar la muestra que está siendo expuesta (la persona que en el momento expone sus datos) contra los datos biométricos almacenados en su big data. Si existe una correlación en los patrones, la autenticidad es positiva.

Los 7 componentes que conforman una arquitectura biométrica

Descubre los elementos que componen a un sistema biométrico en la siguiente infografía:

Dispositivos de captura

- Lectores de huellas, escáneres faciales, cámaras especializadas.

- Diseñados para recopilar datos biométricos con precisión.

Formato de la biometría

- Datos almacenados como plantillas o registros únicos.

- Representan características distintivas de la persona.

Sistema de captura

- Integra hardware y software de recolección biométrica.

- Gestiona la digitalización de datos capturados.

Formato de envío

- Define la transmisión segura de los datos.

- Garantiza integridad y protección en el tránsito.

Middleware

- Intermediario entre dispositivos y aplicaciones.

- Facilita la comunicación y procesamiento de datos.

Motor biométrico

- Algoritmos que comparan y verifican datos biométricos.

- Ejecuta identificación y autenticación.

Sistema de adjudicación

- Toma decisiones basadas en resultados del motor biométrico.

- Confirma o rechaza la autenticación.

Tipos de autenticación biométrica

Existen dos clases de autenticaciones cuando se analiza en detalle qué rasgos físicos y conductuales de una persona pueden ser objeto de biometría: por un lado, las mediciones fisiológicas; por el otro, las mediciones de comportamiento:

- Las mediciones fisiológicas incluyen rasgos morfológicos, es decir, características físicas únicas e invariables (huellas, rostro, manos, iris, retina) y biológicos (sangre, ADN, saliva)

- Las mediciones del comportamiento comprenden patrones únicos de acciones y movimientos (voz, gestos, escritura, velocidad de tipeo y ruta digital)

Descubre más tipos de autenticación en este cuadro comparativo:

| Clase | Autenticación | Descripción |

|---|---|---|

| Fisiológicas | Reconocimiento de huellas dactilares | Escáneres capturan crestas y patrones únicos de los dedos para compararlos con registros previos y autenticar la identidad. Método usado desde hace siglos. |

| Reconocimiento facial | Analiza geometría facial (distancia de ojos, proporciones, rasgos). Puede incluir detección de vida activa o pasiva. Crea y compara un modelo cifrado del rostro. | |

| Reconocimiento ocular | Analiza iris o retina proyectando luz para mapear patrones únicos. Considerado muy confiable, aunque más invasivo que otros métodos. | |

| Comportamiento | Reconocimiento de voz | Registra y analiza la huella vocal (tono, frecuencia, pausas). Sensible a ruido, resfriados o enfermedades, lo que puede afectar la autenticidad. |

| Análisis de la voz | Mide tono, entonación y pausas para crear una firma acústica única. Precisión afectada por ruido o problemas de salud. | |

| Manera de caminar | Captura la “coreografía” personal del andar, identificando patrones únicos de movimiento para autenticar. | |

| Gesticulación | Analiza movimientos distintivos de manos, rostro y cuerpo para verificar identidad. | |

| Firma y escritura | Examina velocidad, presión e inclinación de trazos para identificar de forma única a una persona. | |

| Velocidad de tipeo | Registra ritmo y forma de teclear, creando un patrón distintivo para autenticación adicional. | |

| Ruta de actividades | Rastrea interacciones digitales, clics y secuencia de acciones para formar un mapa único de uso. |

Ventajas de la autenticación biométrica

Autenticarse de forma biométrica tiene varios beneficios, más allá de la identificación de individuos. A nivel empresarial, contribuye a la seguridad, eficiencia y confianza tanto del propio entorno laboral como de quienes serán clientes de la misma.

De acuerdo con la Fido Alliance, la biometría es capaz de reducir los costos de help desk y mejorar la retención del clientes. Según sus estimaciones, un aumento del 5% en retención de clientes puede generar hasta un 75% más de ROI en el servicio.

Seguridad en servicios públicos

En México, el Sistema de Ahorro para el Retiro (CONSAR) incorporó en 2024 la autenticación de datos biométricos en los expedientes electrónicos de más de 37 millones de trabajadores, con el objetivo de proteger el patrimonio y las cuentas individuales de sus ahorros para el retiro.

Además, el organismo incorporó la firma electrónica SAR para agilizar trámites presenciales y remotos. Los autenticadores NIP y biométricos fortalecen la seguridad en las prestaciones de servicios del Estado, lo que contribuye a la reducción de riesgos como la suplantación de identidad.

Confianza y UX

Según el “Análisis sectorial de la identidad digital“, publicado por el Gobierno del Reino Unido en mayo de 2025, la privacidad (79%) y la seguridad (79%) son los factores más valorados de la biometría, seguido por:

- Reputación del proveedor

- Claridad sobre la evidencia requerida

- Confiabilidad

- Conformidad con estándares gubernamentales

Además, el 75% de los usuarios ha reportado transacciones más rápidas que con documentos físicos, agilizando así el procesamiento de trámites burocráticos para individuos y organizaciones. La mayoría de los encuestados afirma no tener dificultades al utilizar los servicios de identidad digital más comunes; concluye el documento.

Métodos alternativos

A pesar de las ventajas, los organismos deben ofrecer alternativas para quienes prefieran métodos alternativos a la autenticación biométrica. En el caso del Reino Unido, los “Hallazgos del informe de seguimiento de la inclusión” publicados en julio de 2025 indican que un 52% de las organizaciones aún ofrecen vías distintas de autenticación.

Comparado con 2024, esto representa un aumento del 30%. Entre las alternativas más utilizadas, suelen ser en teléfono o en persona.

Desafíos que enfrenta la autenticación biométrica

Al igual que muchas otras tecnologías, la biometría también presenta desafíos tanto a nivel de desarrollo como ejecución, principalmente ligados a la seguridad de las personas que exponen sus datos privados para autenticarse en aplicaciones privadas y sistemas públicos.

Descubre cada una de ellas, según una publicación sobre la Oficina del Comisionado de Información de Victoria, Australia.

Desplazamiento de funciones

Existen leyes nacionales e internacionales que obligan a las empresas e instituciones a no utilizar datos personales para fines distintos a los que fueron notificados al usuario. Por ejemplo, una organización puede recopilar la información biométrica facial de un empleado con fines de autenticación; pero no para controlar los horarios de entrada y salida.

Colección encubierta

Otro desafío es la recolección de datos de forma pasiva o sin el concentimiento de los individuos. Por ejemplo, la información biométrica facial puede obtenerse de fotografías que los individuos desconocen. Estos riesgos aumentan de forma sincronizada con el avance de las tecnologías biométrias para capturar información en celulares (selfies y huellas digitales).

Información secundaria

Dependiendo del método de almacenamiento de los datos biométricos, existen ocasiones en donde algunas características biométricas podrían revelar información secundaria sobre una persona. Por ejemplo, la imagen sin procesar de una persona podría revelar información de salud privada que el usuario no quiere proporcionar.

Consentir

La autenticación biométrica, explica el organismo australiano, cuestiona la noción de consentimiento. Es un contrato entre pares en donde las personas deben tomar decisiones sobre su información personal (qué, cuándo y cómo se utiliza su información persona). Si la recopilación es encubierta o pasiva, las personas pierden dicho control.

Autenticación biométrica y el uso de la inteligencia artificial

La autenticación biométrica, potenciada por la inteligencia artificial, se ha convertido en una herramienta fundamental para reforzar la seguridad en el entorno digital.

Sin embargo, como toda tecnología disruptiva, presenta tanto oportunidades como desafíos.

Beneficios del uso de AI para autenticación biométrica

- Mayor seguridad: Los datos biométricos son únicos e irremplazables, lo que dificulta significativamente la suplantación de identidad.

- Experiencia de usuario mejorada: La autenticación biométrica ofrece una experiencia más fluida y conveniente, eliminando la necesidad de recordar contraseñas complejas.

- Reducción del fraude: Al dificultar la creación de credenciales falsas, la biometría ayuda a prevenir el fraude en línea.

- Mayor eficiencia: Los sistemas biométricos pueden automatizar muchos procesos, reduciendo la carga de trabajo del personal de IT.

Riesgos del uso de la AI para la autenticación biométrica

- Privacidad: La recopilación y el almacenamiento de datos biométricos plantean preocupaciones importantes en cuanto a la privacidad.

- Sesgos algorítmicos: Los sistemas de IA utilizados en la biometría pueden perpetuar sesgos existentes, lo que podría conducir a discriminaciones.

- Vulnerabilidades: Aunque la biometría es más segura que las contraseñas, no es invulnerable a ataques.

- Costo: La implementación de sistemas biométricos puede ser costosa, especialmente para organizaciones pequeñas y medianas.

Recomendaciones para líderes IT sobre AI y autenticación biométrica

- Evaluar cuidadosamente las necesidades: Antes de implementar una solución biométrica, es fundamental evaluar las necesidades específicas de la organización y los riesgos asociados.

- Elegir proveedores confiables: Optar por proveedores con experiencia y que cumplan con los estándares de seguridad más altos.

- Priorizar la privacidad: Implementar medidas robustas para proteger los datos biométricos y garantizar el cumplimiento de las regulaciones de privacidad.

- Monitorear y actualizar: Los sistemas biométricos deben ser monitoreados continuamente y actualizados para mantenerse al día con las últimas amenazas.

- Capacitar al personal: Es esencial capacitar al personal sobre las mejores prácticas para la gestión de datos biométricos y la respuesta a incidentes de seguridad.

Tecnologías necesarias para la autenticación biométrica

Identificarse biométricamente requiere una serie de hardwares y softwares especializados en la materia. Hardwares de captura biométrica, como lectores de huellas dactilares, escáneres faciales, y micrófonos para la identificación de voz; son los encargados de capturar y digitalizar los rasgos biométricos de un individuo.

Respecto a los softwares, muchas organizaciones emplean middlewares biométricos, que actúan como intermediarios entre los dispositivos y las aplicaciones principales. Este software facilita la comunicación, procesamiento y almacenamiento seguro de los datos biométricos.

Por último, existen también los motores biométricos; algoritmos que comparan y verifican los datos biométricos con la muestra que está buscando ser autenticada. Toda esta clase de tecnologías comprende la estructura necesaria para la autenticación biométrica; proporcionando una capa de seguridad adicional al acceso privado.

Implicaciones de la autenticación biométrica para pymes

Para las pequeñas y medianas empresas (Pymes) este tema debiera ser de cuidadoso análisis. La razón de negocios de una pyme no es identificar y autenticar a sus clientes, consumidores y usuarios, sino generar una dinámica de producción, venta o servicio que la mantenga funcionando.

Si una pyme decide colocar un lector de huellas dactilares para validar la asistencia de los colaboradores, sin más alcance que sustituir al reloj checador, obtendrá un registro confiable para efectos de nómina.

Distinto es cuando las huellas forman parte de un sistema biométrico. Estos proyectos implican costos elevados y la obligación de garantizar privacidad y protección de los datos.

Características biométricas y el riesgo a ser expuestas

Así como ha crecido el mercado de técnicas biométricas y la biometría de próxima generación, han crecido también los equívocos, sobre todo dejando en una situación muy vulnerable a los individuos, desprovistos de su derecho a preservar sus rasgos biométricos y conductuales.

Buena parte de las características biométricas de un individuo están expuestas y se pueden capturar a distancia, con el riesgo de que se usen sin autorización.

La complejidad del tema pasa por las regulaciones gubernamentales, por la legislación, por las capacidades tecnológicas, por la percepción de facilidad sin revisar las consecuencias y debiera pasar por un fuerte filtro ético.

Legislación y regulaciones en México y en el mundo

La implementación de sistemas biométricos ha llevado a la necesidad de regulaciones y leyes específicas para garantizar la protección de datos personales y preservar la privacidad de los individuos.

Tanto en México como en el ámbito internacional, existen marcos legales y regulaciones que rigen el uso de la autenticación biométrica.

¿Que ley regula el uso de datos biométricos en México?

En México, el Artículo 3 de la Ley Federal de Protección de Datos Personales fue reformado, así como el Artículo 57 Bis de la Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados con la finalidad de reconocer jurídicamente y nombrar a los datos biométricos como datos personales sensibles y ser incluidos dentro de ambas leyes.

A continuación, se abordan algunos aspectos relevantes:

Regulación en México para el uso de datos biométricos

- Ley Federal de protección de datos personales en posesión de los particulares (LFPDPPP): Esta ley establece los principios y derechos relacionados con la protección de datos personales en manos de entidades privadas. Las organizaciones que implementan sistemas biométricos deben cumplir con los principios de consentimiento, finalidad, lealtad, proporcionalidad y responsabilidad.

- Ley del Instituto Nacional de Estadística y Geografía (INEGI):

- La regulación del INEGI en México aborda el uso de datos biométricos para fines estadísticos. Es crucial que las instituciones respeten las disposiciones de esta ley al recopilar y procesar información biométrica con fines estadísticos.

- Reglamento de la Ley general de salud en materia de control sanitario de actividades, establecimientos, productos y servicios: En el caso de aplicaciones biométricas en el ámbito de la salud, este reglamento establece disposiciones para garantizar la seguridad y privacidad de la información biométrica relacionada con la salud.

Regulaciones internacionales en el uso de datos biométricos

- Reglamento general de protección de datos (GDPR) – Unión Europea: Aunque no es específico para la biométrica, el GDPR establece principios clave de protección de datos que impactan las implementaciones biométricas. Garantiza el derecho a la privacidad y control de datos personales.

- ISO/IEC 24745 – Tecnología de la información – Técnicas de gestión de identidad y privacidad – Marco de gestión de la privacidad: Esta norma internacional proporciona pautas y principios para la gestión de la privacidad en sistemas biométricos y tecnologías de identificación.

- California Consumer Privacy Act (CCPA) – Estados Unidos: Aunque no específico para la biométrica, el CCPA establece derechos de privacidad para los residentes de California, incluido el derecho a conocer qué información se recopila sobre ellos, incluidos los datos biométricos.

Ejemplos reales de autenticación biométrica

- Reconocimiento de iris en India: El programa “Aadhaar” en India utiliza el reconocimiento del iris para autenticar la identidad de los ciudadanos en diversos servicios gubernamentales.

- Huella Dactilar en dispositivos móviles: Muchos dispositivos móviles utilizan la huella dactilar como método de autenticación, permitiendo a los usuarios desbloquear sus teléfonos y realizar pagos de manera segura.

- Reconocimiento facial en aeropuertos: Algunos aeropuertos implementan sistemas de reconocimiento facial para agilizar el proceso de control de pasajeros.

- Identificación de voz en asistentes virtuales: Asistentes virtuales como Siri y Google Assistant utilizan la identificación de voz para reconocer comandos y proporcionar respuestas personalizadas.

Datos biométricos en sector financiero en México

Cada vez son más las entidades financieras en México que usan los datos biométricos para autenticar la identidad de sus socios. Según las estimaciones del Grupo IMARC, el mercado mexicano de biometría alcanzará los US$2,2 millones para 2033, con una CAGR del 14,41% para el período 2025-2033.

Este crecimiento es impulsado en parte por el sector financiero y bancario, pero también contribuye el segmento de las TICs. Soluciones como el reconocimiento facial y el escaneo de iris son cada vez más aceptadas por la sociedad; como ocurrió por ejemplo con el caso de la CURP biométrica.

Según una publicación del Registro Civíl de Potosí, la CURP biométrica con iris, huellas y fotografías es una plataforma que busca fortalecer la seguridad e identidad de los mexicanos mediante el uso de datos biométricos. Por lo tanto, será indispensable para realizar trámites bancarios y servicios privados.

Avances futuros que se esperan en la identificación biométrica

- Multimodalidad mejorada: Se espera una mayor integración de múltiples modalidades biométricas (por ejemplo, combinación de reconocimiento facial y voz) para mejorar la precisión y la resistencia a suplantaciones.

- Avances en la autenticación continua: La autenticación continua, donde la identidad se verifica constantemente durante la interacción, es un área de desarrollo. Esto podría implicar la combinación de datos biométricos con análisis de comportamiento en tiempo real.

- Uso de blockchain para la gestión de identidad: La tecnología blockchain se está explorando para garantizar la seguridad y la integridad de los datos biométricos. Su uso puede agregar una capa adicional de protección contra la manipulación no autorizada.

- Inteligencia artificial para la detección de suplantaciones: Los sistemas biométricos se beneficiarán de algoritmos de inteligencia artificial más avanzados para detectar intentos de suplantación con mayor precisión.

Las futuras mejoras se centrarán en la multimodalidad, la autenticación continua y el uso de tecnologías emergentes para fortalecer la seguridad y la privacidad.

Etica e identificación biométrica

En el contexto de la autenticación biométrica, la ética se convierte en un delicado equilibrio entre la seguridad y la preservación de la privacidad individual.

Mientras esta tecnología promete fortalecer la seguridad y simplificar la autenticación, las preocupaciones éticas se centran en la recopilación, almacenamiento y uso adecuado de los datos biométricos.

El desafío radica en garantizar que la implementación de sistemas biométricos respete los derechos individuales, evite posibles discriminaciones y se adhiera a estándares éticos sólidos.

La transparencia en la recopilación de datos, el consentimiento informado y la protección contra posibles abusos son fundamentales para abordar estas preocupaciones éticas.

En última instancia, el desarrollo ético de la autenticación biométrica busca aprovechar sus beneficios sin comprometer la integridad y privacidad de las personas, estableciendo así un marco ético sólido para su aplicación.

Preguntas frecuentes sobre autenticación biométric

¿Cómo calcular el ROI de implementar autenticación biométrica en una empresa?

El ROI se calcula evaluando costos de implementación, reducción de fraudes, eficiencia operativa y mejoras en experiencia del usuario. Se recomienda medir KPIs como tiempos de acceso, incidentes evitados y tasas de adopción.

¿Qué normativas deben considerar los sectores financiero, salud y telecomunicaciones al usar biometría?

Deben cumplir con leyes locales (como LFPDPPP en México) y marcos internacionales (como GDPR, ISO/IEC 24745) además de regulaciones específicas del sector como CNBV, COFEPRIS o IFT.

¿Cómo se integra la autenticación biométrica con un modelo de ciberseguridad Zero Trust?

Se integra como un factor clave en la verificación continua de identidad. Funciona junto a políticas de acceso dinámico, segmentación de red y monitoreo contextual en tiempo real.

¿Qué estándares técnicos aseguran la interoperabilidad de sistemas biométricos en entornos corporativos?

Los más relevantes son ISO/IEC 19794 (formatos de datos biométricos), ISO/IEC 30107 (detección de presentación fraudulenta) y FIDO2/WebAuthn para autenticación sin contraseña.